Werbung

Am 8. Juni wurde unter CVE-2020-24512 eine Sicherheitslücke bekannt, welche als "Timing Side Channel"-Attacke über ein spezielles Timing das Auslesen von Daten ermöglicht. Es handelt sich um eine von vielen Seitenkanalattacken, die in den vergangenen Monaten und Jahren bekannt wurden. Wie so oft betrifft die Lücke nur bestimmte Anwendungsfälle und wird von Intel als nicht besonders schwerwiegend beurteilt. Ebenfalls wie so oft, wird als Mitigation, also Gegenmaßnahme, ein Microcode-Update empfohlen.

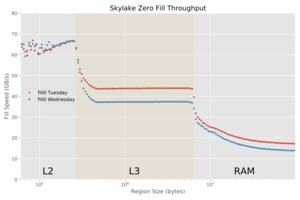

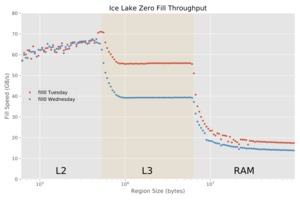

Eben dieses wird inzwischen von Ubuntu in der Version 20.04 verteilt. Travis Downs hat sich unter dem Motto "Your CPU May Have Slowed Down on Wednesday" die Auswirkungen auf die Leistung angeschaut. Offenbar deaktiviert das Microcode-Update unter anderem die Hardware Zero Store Elimination. Ganz sicher ist sich Downs allerdings nicht, denn es gibt keine Beschreibung, was das Microcode-Update bewirkt. Messungen zeigen allerdings einen verminderten Durchsatz für den L2- und L3-Cache, auch wenn nur Nullen geschrieben werden. Getestet hat er dies auf einem Prozessor auf Basis von Skylake und Ice Lake.

Die Auswirkungen auf die Gesamtleistung des Systems kann Downs nicht beurteilen. Sie können von nicht wahrnehmbar, über marginal, bis hin zu deutlich reichen – je nach Anwendung. Travis Downs will an dieser Stelle noch einmal daran erinnern, dass die ungefragte Mitigation solcher Sicherheitslücken über ein Microcode-Update eben zu einem Leistungsverlust auf Systemen führen kann, die von der eigentlichen Lücke nicht betroffen sind.

Downs stellt daher die Frage, ob es immer notwendig ist, solche Updates automatisch zu verteilen. Aufgrund der Masse der Sicherheitslücken haben sich über die vergangenen Monate und Jahre so einige Mitigations angesammelt, die zusammengenommen durchaus einen größeren Einfluss auf die Prozessoren haben können.

"Der Versuch, die Sicherheitsnetze enger zu ziehen (z. B. Prozesse auf derselben CPU, insbesondere auf demselben Kern zu isolieren), ohne irgendwelche Leaks zuzulassen, scheint ohne eine komplette Überarbeitung des CPU-Designs zum Scheitern verurteilt zu sein, wahrscheinlich auf Kosten einer großen Menge an Leistung. Es gibt einfach zu viele Löcher die gestopft werden müssen."

Worauf sich Travis Downs hier bezieht, ist die Tatsache, dass aufgrund der Designs aktueller CPU-Architekturen Sprungvorhersagen ein wichtiger Bestandteil sind und zumindest teilweise dazu beigetragen haben, dass die Leistung der Prozessoren in der Form gestiegen ist, wie wir es heute sehen. Diese Optimierungen einfach wieder zurückzunehmen, kann nicht die Lösung sein – so Downs. Stattdessen sollten die Hard- und Softwarehersteller einen besseren Ansatz zur Klassifizierung solcher Sicherheitslücken und Mitigations wählen, damit die Nutzer entscheiden können, was sie benötigen und was nicht.