kingpombär

Neuling

Thread Starter

- Mitglied seit

- 28.06.2006

- Beiträge

- 546

Full System Encryption

Vorwort

Jeder hat bestimmt schon mal darüber nachgedacht, was passieren würde, wenn einem die Festplatte gestohlen wird. Dies kann ja zum Beispiel bei Hauseinbrüchen geschehen, oder auch jederzeit, wenn man mit dem Notebook unterwegs ist.

Allein wenn Ebay- oder Online-Banking-Cookies, Passwort Manager oder vergleichbares auf dem System zu finden sind, kann es verständlicherweise zu starken Problemen kommen, sollten Dritte dazu Zugang haben.

Die einzig wirksame Methode dagegen ist meines Erachtens einfach auf so einen Komfort zu verzichten, oder seine Festplatte angemessen zu sichern, also zu verschlüsseln.

Bevor ich zu den technischen Aspekten komme, möchte ich betonen, dass sich dieses kleine Review NICHT zu irgendwelchen Gesetzeswidrigkeiten anstiften soll. Es richtet sich daher NICHT an Raubkopierer und ******** und schon GARNICHT an Kinderf****r oder sonst welche Gestörte!!! Ich bin leider bei meinen Recherchen immer wieder auf Foren gestoßen, wo Leute, die das Thema Verschlüsselung nur angesprochen haben, direkt als einer der oben genannten Typen beschimpft wurden.

Ein bisschen Theorie

Um eine seine Festplatte zu verschlüsseln, gibt es zwei Wege.

Auf der einen Hand die Verschlüsselung per Hardware, auf der anderen die per Software.

Die Vorteile der Hardwareverschlüsselung liegen auf der Hand:

Die meisten Hardwareverschlüsselungssysteme sind schwer zu bekommen.

Für Serial-ATA ist noch kein System für den Privatkunden erhältlich.

Auf meine Anfrage an den Hersteller zu diesem Produkt, erhielt ich die Antwort, es werde nur an gewerbliche Kunden verkauft und ich könne das Produkt nur über Reseller erwerben.

Ich hab die komplette Liste der Reseller des Herstellers abgeklappert. Kein einziger verkauft die Karte als Einzelteil.

Ich denke, das Gerät, sofern es beim Reseller erhältlich ist, verbirgt sich hinter den Service Dienstleistungen für Unternehmen oder den Komplettsystemen, die dort angeboten werden.

Ein Produkt, was für den privaten Gebrauch bestimmt ist, ist dieses hier. Ich wollte mir eins dieser Abit SecureIDE zulegen, aber ich habe die alte IDE Platte, die ich an meinen Hauptrechner anschließen wollte, nicht mehr zum laufen bekommen. Nur für meinen HTPC wollte ich es nicht extra anschaffen. Außerdem ist der dort verwendete DES Standard nicht 100%ig sicher (Wikipedia).

Also blieb mir nur noch die Software-Verschlüsselung als Option.

Diese ist:

Zu den Backdoors:

Die meisten ausländischen Produkte haben aufgrund der Gesetzeslage Hintertürchen eingebaut. Damit können die Programmierer ihren eigenen Schutz umgehen, sollte dies Notwendig werden. Deshalb sollte man so gut es geht auf Open-Source Projekte zurückgreifen, oder zumindest Produkte aus Ländern nehmen, wo keine Backdoors eingebaut werden. Zum Beispiel aus Deutschland.

Bei den Softwarelösungen unterscheidet man zwischen FSE ("Full System Encryption") Lösungen und Programmen, die einzelne Dateien oder Bereiche (Container) innerhalb einer Partition verschlüsseln (z.B. TrueCrypt (Open-Source)) .

Ich habe mich für die FSE entschieden, bei der die gesamte Festplatte, einschließlich der Systempartition und somit des Betriebssystems verschlüsselt wird.

Für diese Lösung gibt es zwei bekannte Programme Free CompuSec und DriveCrypt Plus Pack. Das erstere ist von CE-Infosys und ist Freeware, das zweite von SecuStar und kostet rund 125€. Aufgrund des Preises hab ich mich hier für die Freeware Version von CompuSec entschieden. Ein Freund will die Tage auf seinem Notebook das kommerzielle Programm testen. Näheres erfahrt ihr dann, wenn’s dann soweit ist.

TEST: FREE CompuSec

1. Eigenschaften

Das Programm bietet die oben erwähnte FSE (man muss sich bei dem Programm anmelden, bevor man an sein Betriebssystem kommt), eine sichere Verschlüsselung (AES),

eine leichte Installation, Verschlüsselung der meisten (Wechsel-)Medien Sprachverschlüsselung und noch einiges mehr, was für mich aber nicht so interessant war (zu finden: hier).

2. Installation

Das Programm ließ sich sehr einfach installieren. Ich habe nur die Features ausgewählt, die ich für mich persönlich für sinnvoll hielt.

Bei der Installation wird man über das Wesentliche, was man mindestens über das Programm wissen sollte, aufgeklärt. Alles andere ist in der ausführlichen Readme Datei zu finden.

Abschließend wählt man noch die Art und Weise, wie die Platte verschlüsselt wird. Angeblich soll die "Verschlüsselung im Hintergrund" schneller sein, als die Verschlüsselung vor dem Booten. Also habe ich diese genommen (hat trotzdem recht lange gedauert )

)

Bei der Installation wird man aufgefordert, eine User-ID und einen Wiederherstellungsschlüssel zu erstellen. Man sollte beides nicht vergessen^^.

Das Passwort wird erst nachdem man neu gestartet hat und sich mit start123 als Passwort angemeldet hat, festgelegt.

Zudem wird man während der Installation aufgefordert, einen Wechseldatenträger einzulegen, auf dem dann eine Datei gespeichert werden soll, die zur Systemwiederherstellung dienen kann. Diesen soll man gut verwahren!

3. Benchmark

Meine größte Sorge mit der Verschlüsselung ist, dass mein Sockel A System zu sehr belastet wird, sodass ich nicht mehr anständig Zocken kann . Deswegen habe ich das Programm auch zuerst testweise auf meinem HTPC installiert.

. Deswegen habe ich das Programm auch zuerst testweise auf meinem HTPC installiert.

Daten:

AMD Athlon 900mhz

Arbeitsspeicher 224mb (128+64+32) sdr Ram

GeForce 4ti 4200 (mit Übertaktungsschaden )

)

40GB Hitachi HDS722540VLAT20 (2MB Cache, 7200 U/Min, UDMA/100)

Um an Vergleichswerte zu kommen, habe ich da System mit und ohne Verschlüsselung gebencht.

Die Verwendeten Programme:

Ich wollte eigentlich 3dmark2001se, Quake3 Timedemo und UT Timedemo noch mit dazunehmen, aber 3dmark startet nicht, weil es kein DirectX findet, und Q3 und UT nicht, weil die Grafikkarte wie gesagt einen Übertaktungsschaden hat und mit einem abgerauchten Ram im 3d-Modus nicht ganz so stabil läuft

Vorher

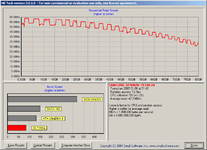

HDTach

SuperPI

Aquamark

Nachher

HDTach

SuperPI

Aquamark

Ergebnis

Nun das wirkliche Interessante: wie viel Leistung verliert man?

Fazit

Dass es große Einbußen bei der Lesegeschwindigkeit der Festplatte geben würde, war eigentlich absehbar.

Überrascht bin ich jedoch bei den SuperPI und Aquamark Ergebnissen.

Gut, eigentlich hat das Verschlüsselungsprogramm ja eh nichts zu tun, wenn gerade 3d Anwendungen laufen oder man einfach nur der CPU eine Rechenaufgabe stellt. Ich hab nur den Verdacht gehabt, das Programm könne ein kleiner Leistungsfresser sein, wie so viele Programme die im Hintergrund ablaufen. Das wurde mir hier jedoch nicht bestätigt.

Lediglich die CPU Belastung beim Zugriff auf Daten ist Extem hoch. Aus den 4% im ersten HDTach Screen werden nachher 52%. Ich denke das dürfte beim Laden nicht sehr stark ins Gewicht fallen, jedoch ordentlich Ruckler Verursachen, sollte das Spiel während man spielt noch einige Sachen nachladen.

Auswirkungen auf Spiele:

Bei älteren Spielen wird wohl keine Veränderung zu spüren sein. Jedoch bei neueren Spielen, die schon eh lange Ladezeiten haben, werden sich diese wohl noch sehr stark erhöhen. Ich denke, damit kann ich Gothic 3 ganz vergessen . Sieht aber bei mir eh sch***e aus und ruckeln würde es auch mit zwei Raptoren im Raid 0

. Sieht aber bei mir eh sch***e aus und ruckeln würde es auch mit zwei Raptoren im Raid 0

Meine Empfehlung:

Das Programm scheint reibungslos zu funktionieren. Anstatt in ein teures Programm jenseits der 100€ Grenze zu investieren sollte man sich einfach ne zweite Platte holen. Ist billiger und hat man mehr von.

Ich hoffe dieses kleine Review hilft einigen Leuten und bewahrt euch vor stundenlangem Googeln.

MfG,

kingpombär

Risiken (danke für den Hinweis @Keaster & jni)

Die Verschlüsselung birgt natürlich auch Risiken. Wer sein Passwort vergisst, kann logischerweise nicht mehr an seine Daten. FREE CompuSec hat dafür einen kleinen Schutzmechanismus eingebaut: bei der Installation wird ein Schlüssel vergeben, den man sich unbedingt notieren und sicher verwahren sollte, wenn man ihn sich nicht merken kann. Damit kann das Passwort beim Login zurückgesetzt werden. Funktioniert genauso wie ein Master-Passwort.

Bei mir ist es zwar nicht passiert, jedoch wäre es natürlich möglich, dass durch einen Programmfehler etwas bei der Verschlüsselung schiefläuft. Dieses Misstrauen war auch unter anderem ein Grund, das Programm zuerst auf meinem HTPC zu testen. Vorher ein Backup von wichtigen Daten zu machen iist äußerst sinnvoll!

Fehler bitte sofort melden!! Hier soll nix Falsches stehen bleiben!!

Hier noch das Kleingedruckte:

Die Eindrücke sind subjektiv. Obwohl ich mich bemüht habe, an ein möglichst genaues Ergebnis zu gelangen, muss ich betonen, dass ich keinen Professionellen Prüfstand besitze. Sollte sich irgendeine Firma durch die "Wertung" ihres Produktes falsch eingeschätzt fühlen tut’s mir Leid. Die Ergebnisse sind, ich wiederhole noch mal, subjektiv und können deswegen nicht als allgemein geltend angesehen werden. Ich möchte nachher keine bösen Mails bekommen .

.

Wer Rechtschreibfehler findet, darf sie behalten.

Vorwort

Jeder hat bestimmt schon mal darüber nachgedacht, was passieren würde, wenn einem die Festplatte gestohlen wird. Dies kann ja zum Beispiel bei Hauseinbrüchen geschehen, oder auch jederzeit, wenn man mit dem Notebook unterwegs ist.

Allein wenn Ebay- oder Online-Banking-Cookies, Passwort Manager oder vergleichbares auf dem System zu finden sind, kann es verständlicherweise zu starken Problemen kommen, sollten Dritte dazu Zugang haben.

Die einzig wirksame Methode dagegen ist meines Erachtens einfach auf so einen Komfort zu verzichten, oder seine Festplatte angemessen zu sichern, also zu verschlüsseln.

Bevor ich zu den technischen Aspekten komme, möchte ich betonen, dass sich dieses kleine Review NICHT zu irgendwelchen Gesetzeswidrigkeiten anstiften soll. Es richtet sich daher NICHT an Raubkopierer und ******** und schon GARNICHT an Kinderf****r oder sonst welche Gestörte!!! Ich bin leider bei meinen Recherchen immer wieder auf Foren gestoßen, wo Leute, die das Thema Verschlüsselung nur angesprochen haben, direkt als einer der oben genannten Typen beschimpft wurden.

Ein bisschen Theorie

Um eine seine Festplatte zu verschlüsseln, gibt es zwei Wege.

Auf der einen Hand die Verschlüsselung per Hardware, auf der anderen die per Software.

Die Vorteile der Hardwareverschlüsselung liegen auf der Hand:

- hohe Sicherheit

- hohe Performance

- Kostenfrage

- schwer zu bekommen

Die meisten Hardwareverschlüsselungssysteme sind schwer zu bekommen.

Für Serial-ATA ist noch kein System für den Privatkunden erhältlich.

Auf meine Anfrage an den Hersteller zu diesem Produkt, erhielt ich die Antwort, es werde nur an gewerbliche Kunden verkauft und ich könne das Produkt nur über Reseller erwerben.

Ich hab die komplette Liste der Reseller des Herstellers abgeklappert. Kein einziger verkauft die Karte als Einzelteil.

Ich denke, das Gerät, sofern es beim Reseller erhältlich ist, verbirgt sich hinter den Service Dienstleistungen für Unternehmen oder den Komplettsystemen, die dort angeboten werden.

Ein Produkt, was für den privaten Gebrauch bestimmt ist, ist dieses hier. Ich wollte mir eins dieser Abit SecureIDE zulegen, aber ich habe die alte IDE Platte, die ich an meinen Hauptrechner anschließen wollte, nicht mehr zum laufen bekommen. Nur für meinen HTPC wollte ich es nicht extra anschaffen. Außerdem ist der dort verwendete DES Standard nicht 100%ig sicher (Wikipedia).

Also blieb mir nur noch die Software-Verschlüsselung als Option.

Diese ist:

- sehr sicher

- günstig

- belastet das System

- hat möglicherweise Backdoors

Zu den Backdoors:

Die meisten ausländischen Produkte haben aufgrund der Gesetzeslage Hintertürchen eingebaut. Damit können die Programmierer ihren eigenen Schutz umgehen, sollte dies Notwendig werden. Deshalb sollte man so gut es geht auf Open-Source Projekte zurückgreifen, oder zumindest Produkte aus Ländern nehmen, wo keine Backdoors eingebaut werden. Zum Beispiel aus Deutschland.

Bei den Softwarelösungen unterscheidet man zwischen FSE ("Full System Encryption") Lösungen und Programmen, die einzelne Dateien oder Bereiche (Container) innerhalb einer Partition verschlüsseln (z.B. TrueCrypt (Open-Source)) .

Ich habe mich für die FSE entschieden, bei der die gesamte Festplatte, einschließlich der Systempartition und somit des Betriebssystems verschlüsselt wird.

Für diese Lösung gibt es zwei bekannte Programme Free CompuSec und DriveCrypt Plus Pack. Das erstere ist von CE-Infosys und ist Freeware, das zweite von SecuStar und kostet rund 125€. Aufgrund des Preises hab ich mich hier für die Freeware Version von CompuSec entschieden. Ein Freund will die Tage auf seinem Notebook das kommerzielle Programm testen. Näheres erfahrt ihr dann, wenn’s dann soweit ist.

TEST: FREE CompuSec

- Eigenschaften

- Installation

- Benchmark

- Fazit

1. Eigenschaften

Das Programm bietet die oben erwähnte FSE (man muss sich bei dem Programm anmelden, bevor man an sein Betriebssystem kommt), eine sichere Verschlüsselung (AES),

eine leichte Installation, Verschlüsselung der meisten (Wechsel-)Medien Sprachverschlüsselung und noch einiges mehr, was für mich aber nicht so interessant war (zu finden: hier).

2. Installation

Das Programm ließ sich sehr einfach installieren. Ich habe nur die Features ausgewählt, die ich für mich persönlich für sinnvoll hielt.

Bei der Installation wird man über das Wesentliche, was man mindestens über das Programm wissen sollte, aufgeklärt. Alles andere ist in der ausführlichen Readme Datei zu finden.

Abschließend wählt man noch die Art und Weise, wie die Platte verschlüsselt wird. Angeblich soll die "Verschlüsselung im Hintergrund" schneller sein, als die Verschlüsselung vor dem Booten. Also habe ich diese genommen (hat trotzdem recht lange gedauert

)

)

Bei der Installation wird man aufgefordert, eine User-ID und einen Wiederherstellungsschlüssel zu erstellen. Man sollte beides nicht vergessen^^.

Das Passwort wird erst nachdem man neu gestartet hat und sich mit start123 als Passwort angemeldet hat, festgelegt.

Zudem wird man während der Installation aufgefordert, einen Wechseldatenträger einzulegen, auf dem dann eine Datei gespeichert werden soll, die zur Systemwiederherstellung dienen kann. Diesen soll man gut verwahren!

3. Benchmark

Meine größte Sorge mit der Verschlüsselung ist, dass mein Sockel A System zu sehr belastet wird, sodass ich nicht mehr anständig Zocken kann

. Deswegen habe ich das Programm auch zuerst testweise auf meinem HTPC installiert.

. Deswegen habe ich das Programm auch zuerst testweise auf meinem HTPC installiert.Daten:

AMD Athlon 900mhz

Arbeitsspeicher 224mb (128+64+32) sdr Ram

GeForce 4ti 4200 (mit Übertaktungsschaden

)

)40GB Hitachi HDS722540VLAT20 (2MB Cache, 7200 U/Min, UDMA/100)

Um an Vergleichswerte zu kommen, habe ich da System mit und ohne Verschlüsselung gebencht.

Die Verwendeten Programme:

Ich wollte eigentlich 3dmark2001se, Quake3 Timedemo und UT Timedemo noch mit dazunehmen, aber 3dmark startet nicht, weil es kein DirectX findet, und Q3 und UT nicht, weil die Grafikkarte wie gesagt einen Übertaktungsschaden hat und mit einem abgerauchten Ram im 3d-Modus nicht ganz so stabil läuft

Vorher

HDTach

SuperPI

Aquamark

Nachher

HDTach

SuperPI

Aquamark

Ergebnis

Nun das wirkliche Interessante: wie viel Leistung verliert man?

Fazit

Dass es große Einbußen bei der Lesegeschwindigkeit der Festplatte geben würde, war eigentlich absehbar.

Überrascht bin ich jedoch bei den SuperPI und Aquamark Ergebnissen.

Gut, eigentlich hat das Verschlüsselungsprogramm ja eh nichts zu tun, wenn gerade 3d Anwendungen laufen oder man einfach nur der CPU eine Rechenaufgabe stellt. Ich hab nur den Verdacht gehabt, das Programm könne ein kleiner Leistungsfresser sein, wie so viele Programme die im Hintergrund ablaufen. Das wurde mir hier jedoch nicht bestätigt.

Lediglich die CPU Belastung beim Zugriff auf Daten ist Extem hoch. Aus den 4% im ersten HDTach Screen werden nachher 52%. Ich denke das dürfte beim Laden nicht sehr stark ins Gewicht fallen, jedoch ordentlich Ruckler Verursachen, sollte das Spiel während man spielt noch einige Sachen nachladen.

Auswirkungen auf Spiele:

Bei älteren Spielen wird wohl keine Veränderung zu spüren sein. Jedoch bei neueren Spielen, die schon eh lange Ladezeiten haben, werden sich diese wohl noch sehr stark erhöhen. Ich denke, damit kann ich Gothic 3 ganz vergessen

. Sieht aber bei mir eh sch***e aus und ruckeln würde es auch mit zwei Raptoren im Raid 0

. Sieht aber bei mir eh sch***e aus und ruckeln würde es auch mit zwei Raptoren im Raid 0

Meine Empfehlung:

Das Programm scheint reibungslos zu funktionieren. Anstatt in ein teures Programm jenseits der 100€ Grenze zu investieren sollte man sich einfach ne zweite Platte holen. Ist billiger und hat man mehr von.

Ich hoffe dieses kleine Review hilft einigen Leuten und bewahrt euch vor stundenlangem Googeln.

MfG,

kingpombär

Risiken (danke für den Hinweis @Keaster & jni)

Die Verschlüsselung birgt natürlich auch Risiken. Wer sein Passwort vergisst, kann logischerweise nicht mehr an seine Daten. FREE CompuSec hat dafür einen kleinen Schutzmechanismus eingebaut: bei der Installation wird ein Schlüssel vergeben, den man sich unbedingt notieren und sicher verwahren sollte, wenn man ihn sich nicht merken kann. Damit kann das Passwort beim Login zurückgesetzt werden. Funktioniert genauso wie ein Master-Passwort.

Bei mir ist es zwar nicht passiert, jedoch wäre es natürlich möglich, dass durch einen Programmfehler etwas bei der Verschlüsselung schiefläuft. Dieses Misstrauen war auch unter anderem ein Grund, das Programm zuerst auf meinem HTPC zu testen. Vorher ein Backup von wichtigen Daten zu machen iist äußerst sinnvoll!

Fehler bitte sofort melden!! Hier soll nix Falsches stehen bleiben!!

Hier noch das Kleingedruckte:

Die Eindrücke sind subjektiv. Obwohl ich mich bemüht habe, an ein möglichst genaues Ergebnis zu gelangen, muss ich betonen, dass ich keinen Professionellen Prüfstand besitze. Sollte sich irgendeine Firma durch die "Wertung" ihres Produktes falsch eingeschätzt fühlen tut’s mir Leid. Die Ergebnisse sind, ich wiederhole noch mal, subjektiv und können deswegen nicht als allgemein geltend angesehen werden. Ich möchte nachher keine bösen Mails bekommen

.

.Wer Rechtschreibfehler findet, darf sie behalten.

Zuletzt bearbeitet von einem Moderator: