Hallo liebe Community,

derzeit bin ich dabei, meinen Homeserver in Thailand zu konfigurieren und einzurichten. Dabei dachte ich, es wäre sinnvoll, mein Netzwerk zu dokumentieren. Doch als ich alles aufzeichnete, fiel mir auf, dass meine aktuelle Konfiguration wahrscheinlich ziemlich unsicher ist. ^^

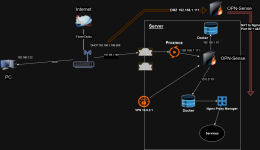

Unten habe ich alles in einem Bild dargestellt.

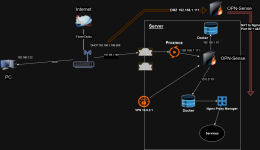

Ich habe einen Glasfaseranschluss (Modem ZTE-F688), über den ich mit einem Mini-Server verbunden bin, auf dem Proxmox mit OPNsense (Firewall) läuft. Dieser Mini-Server bildet meine DMZ, was auch so im ZTE-Modem konfiguriert ist.

Mit OPNsense habe ich NAT (Network Address Translation) auf meinen Docker-Container (Nginx Proxy Manager) eingerichtet, um Port 80 und 443 freizugeben. Dadurch sind einige meiner Services von außen erreichbar, damit Kunden Bilder und Videos abrufen können.

Soweit sollte das in Ordnung sein.

Allerdings habe ich auch bemerkt, dass sich mein Laptop, Handy und Home Assistant im selben Netzwerk wie der Mini-Server befinden, der hinter dem ZTE-Modem läuft. Da OPNsense standardmäßig alle Verbindungen nach außen erlaubt, bedeutet das, dass meine Geräte (Laptop, Handy usw.) potenziell unsicher sind und angegriffen werden könnten.

Für eine richtige DMZ bräuchte man eigentlich zwei Firewalls – eine vor der DMZ und eine dahinter. Aber dies ist natürlich auch eine Preisfrage.

Andere Lösung?!?

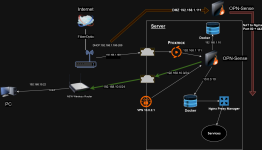

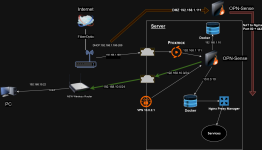

Ich plane, auf der OPNsense-Firewall eine neue Schnittstelle zu erstellen, die an den freien RJ45-Anschluss am Server angeschlossen wird (mit neuer Netzwerk-Adresse). Dieses neue Netzwerk würde ich dann durch einen zusätzlichen Router/Switch und WLAN verbinden, an den ich all meine Endgeräte anschließen würde.

Das ist jetzt vielleicht etwas kompliziert erklärt, aber hoffentlich ist es durch die Anhänge verständlicher.

Was haltet ihr von dieser Lösung? bzw was habt Ihr noch für Ideen/Lösungen?

PS: Bin neu im Netzwerksegment und versuche so viel wie möglich selber zu lernen, aber bei sicherheit immer unsicher.

derzeit bin ich dabei, meinen Homeserver in Thailand zu konfigurieren und einzurichten. Dabei dachte ich, es wäre sinnvoll, mein Netzwerk zu dokumentieren. Doch als ich alles aufzeichnete, fiel mir auf, dass meine aktuelle Konfiguration wahrscheinlich ziemlich unsicher ist. ^^

Unten habe ich alles in einem Bild dargestellt.

Ich habe einen Glasfaseranschluss (Modem ZTE-F688), über den ich mit einem Mini-Server verbunden bin, auf dem Proxmox mit OPNsense (Firewall) läuft. Dieser Mini-Server bildet meine DMZ, was auch so im ZTE-Modem konfiguriert ist.

Mit OPNsense habe ich NAT (Network Address Translation) auf meinen Docker-Container (Nginx Proxy Manager) eingerichtet, um Port 80 und 443 freizugeben. Dadurch sind einige meiner Services von außen erreichbar, damit Kunden Bilder und Videos abrufen können.

Soweit sollte das in Ordnung sein.

Allerdings habe ich auch bemerkt, dass sich mein Laptop, Handy und Home Assistant im selben Netzwerk wie der Mini-Server befinden, der hinter dem ZTE-Modem läuft. Da OPNsense standardmäßig alle Verbindungen nach außen erlaubt, bedeutet das, dass meine Geräte (Laptop, Handy usw.) potenziell unsicher sind und angegriffen werden könnten.

Für eine richtige DMZ bräuchte man eigentlich zwei Firewalls – eine vor der DMZ und eine dahinter. Aber dies ist natürlich auch eine Preisfrage.

Andere Lösung?!?

Ich plane, auf der OPNsense-Firewall eine neue Schnittstelle zu erstellen, die an den freien RJ45-Anschluss am Server angeschlossen wird (mit neuer Netzwerk-Adresse). Dieses neue Netzwerk würde ich dann durch einen zusätzlichen Router/Switch und WLAN verbinden, an den ich all meine Endgeräte anschließen würde.

Das ist jetzt vielleicht etwas kompliziert erklärt, aber hoffentlich ist es durch die Anhänge verständlicher.

Was haltet ihr von dieser Lösung? bzw was habt Ihr noch für Ideen/Lösungen?

PS: Bin neu im Netzwerksegment und versuche so viel wie möglich selber zu lernen, aber bei sicherheit immer unsicher.