Wer ist "fritz1234"?

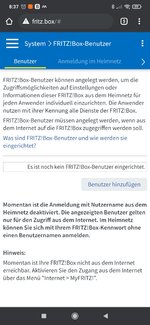

Wenn Sie sich mit einem FRITZ!Box-Kennwort ohne Benutzernamen an der FRITZ!Box angemeldet haben, dann hat die FRITZ!Box automatisch einen Benutzer mit einem Benutzernamen aus den Buchstaben "fritz" und einer vierstelligen Ziffernfolge angelegt, zum Beispiel "fritz1234".

Die FRITZ!Box verwendet intern dieses Benutzerkonto, wenn Sie sich im Heimnetz mit dem FRITZ!Box-Kennwort ohne Benutzernamen anmelden.

Wenn Sie den automatisch angelegten Benutzernamen ändern, dann können Sie sich künftig nicht mehr allein mit dem FRITZ!Box-Kennwort ohne Benutzernamen anmelden. Die Anmeldung ist dann nur noch mit einem Benutzernamen und Kennwort möglich.